#kingmeme

Text

Waking up this morning to see the aftermath of last night’s dynamite:

#seriously what the fuck is going on#what the FUCK are we gonna do at All Out?#i’m so stressedt#but kenny looked yum last night tho#aew#all elite wrestling#aew all out#aew dynamite#jon moxley#cm punk#kenny omega#the young bucks#matt jackson#nick jackson#don callis#thunder rosa#*kingmemes

127 notes

·

View notes

Photo

Happy birthday Mr King ..... Today he turned 75. Congrats. @stephenkingofficialpage #stephenking #gottaloveking #samenlezenwestephenking ............ #instabook #bookstagrammer #bookstagram #bookstagramnl #bookstagrammers #instaboek #boekstagram #boekenwurm #memes #dutchbookstagram #dutchbookstagrammers #dutchbookstagrammer #booktrovert #misery #kingmemes #meme #stephenkingmeme https://www.instagram.com/p/CiwYJRxoOVC/?igshid=NGJjMDIxMWI=

#stephenking#gottaloveking#samenlezenwestephenking#instabook#bookstagrammer#bookstagram#bookstagramnl#bookstagrammers#instaboek#boekstagram#boekenwurm#memes#dutchbookstagram#dutchbookstagrammers#dutchbookstagrammer#booktrovert#misery#kingmemes#meme#stephenkingmeme

0 notes

Text

If you can’t say something nice then don’t say nothin’ at all...

Me:

#hyungwon#Monsta X#hyungwon monsta x#kingmeme#one of my favourite gifs of all time#shady#queen of the shadows#kpop#kpop funny#kpopmemes#kpop memes#kpop meme

95 notes

·

View notes

Photo

My Starfire😂😂😂😂 #beats #beatrippers #youtube #freebeats #meme #funny #producers #rappers #laughing #dead #haha #funnies #kingmeme #bestmemes #producermemes #comdey #comic #laughter #fun https://www.instagram.com/p/BvnWkLhgfsA/?utm_source=ig_tumblr_share&igshid=1u9iati77rgp6

#beats#beatrippers#youtube#freebeats#meme#funny#producers#rappers#laughing#dead#haha#funnies#kingmeme#bestmemes#producermemes#comdey#comic#laughter#fun

0 notes

Text

kingmeme replied to your post “Attachments”

this was so good I actually laughed out loud

:’) i ♥ it so much i’ll never shut up about how funny and cute it was. i’m glad you liked it too

1 note

·

View note

Note

"ya allah mujhe bless kiYa" MEEEEEEE

OK IM NOT THE ONLY ONE WHO THINKS IN URDU WHEN I SEE YOONGI LMAO

1 note

·

View note

Photo

Hey Guys We Have Written a Blog For you About the “Best Indian Web-Series to Watch” You Can’t Miss: https://www.sowinghappiness.com/best-indian-web-series-to-watch-you-cant-miss/

#SowingHappiness#SHMemes#BigBossMemes#chotusarcastic#ashishchanchlani#gfbfmemes#kingmemes#jafrabad#bfgfmemes#funnymemevideos#funnymemes2you#funnymemes💯💯

0 notes

Photo

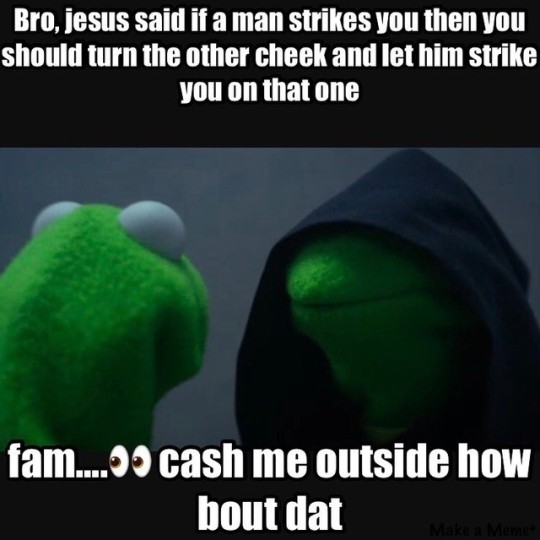

Lol... Do you guys think this is funny? If, so tag a friend that will enjoy it #memes #christianmemes #christiancomedy #kingmeme #kingofmeme TAG A FRIEND... tell them to follow me! #tagafriend

0 notes

Video

He's back #kingmeme #memeofjanuary #saltbae

0 notes

Photo

hi hello it is i, karyl!! (and im posting this again bc it didnt notify anyone the first time n if it doesnt notify anyone this time im Deleting) some of u are probably like …..who is this…..n ya relatable bc i dont talk to anyone LOL but i still….. love u all… like im always here. loving all of u from afar

if i forgot anyone im so sorry :(( its probably bc i didnt know your main blog or i accidentally skipped over u gfdlsgj and if i accidentally put u in here and we’re not mutuals uuhhhhh thats an oopsie my bad!!

anyways!! i hope youre all having a cool ass new year so far!! if not, no worries my friend. it will get cooler dw im a scientist i know this

also so many of u have been here for a very very very long time now and i just wanna say thank u for sticking with me for this long!!! ily!! and for those who have stuck with me in between i love u a lot and for those who are just Fresh Mutuals i love u already thank u

ok now onto the actual Love Post

#

@1cutae @1honeybf @1ilgyu @01ksj @1luvs @1oveisnotover @1oves @1sistar @2aemin @2awake @2gi @2hear @02jjk @2rice @4bts @04pjm @04pm @07jin @18nth @40pjm @95beb @95jimin

a-d

@anxoai @augstd @aura @because-old @besojimin @bipjm @blackhoeaesthetic @bresqva @bts420 @bunny-hyuk @chasingyoungjae @cherryearrinqs @chim-chimii @chimchimbby @chimiv @chocoulat @cinnamonmin @clownjimin @cowjimin @cupidtae @cypherkookie @cypherslut @definitely-a-daisy @dnqhans @dolcemiel @doyoung @dunkshot

e-i

@eatjinnie @exloving @fiestars @gashinagf @gaykth @gomilingo @gothjjk @gotmeulk @hanellow @harunyany @hermosavida @hobisu @hobixing @holdmehoseok @holyjimn @honeyjeon @hoseok1e @icchu @iloveyeri @iloveziont @ilu2 @ilutaemin @iluyoungk @ilyjimn @imjaehoe @introjimin

j

@j1min @je0n @jeongiggle @jeoniful @jeonin @jeonnings @jeonshine @jevngguk @jimin-sexual @jiminaruto @jiminloveblog @jiminsbigheart @jiminsdevil @jiminsfuckboy @jiminstan @jimiyoong @jjungkooked @jmins @jminsnovia @joonjulyagustd @joydaes @joyists @jungkcok @jungkookmedinner @juroi

k-o

@kayonennka @khsgf @kihyunswife @kimbtstaehyung @kingmeme @kiss1jin @kkulnamja @kookiejungs @lie @loonachild @lovedjimin @loversjoon @lqjk @mediheal @mi-du @mnet-anti @myg @namjoonsgal @neverbefake @ofsugas @okjennie @omgjongin @oohjiminie @otpvmin

p-s

@park-loins @parkejimins @parkistan @parkjihyo @parkjimin1 @parkjiminer @parkjimln @peachyhope @pingkeujin @pinkgalacticprincess @pretentioustrashcan @rapmonsama @ricegay @ricestan @rosysuga @runrnv @saltae @seuncheol @shuasgf @smolmini @sofglows @sopesboy @spirngday @starprincejimin @storyop7 @sugagloss @sugaisbi @sugay4bangtan @syublush

t-z

@taecheol @taechims @taegic @taegis @taesmixtape @tcehvung @unkooked @vanitae-fair @vcute @vikook @wataermelon @who-you-be @whyparkjimin @wildtaelephant @ye0ntan @yerisus @ynoogi @yoongisbrowngf @younhgyun

#thanks for tuning in my eyesight is probably at -7 now#if this doesnt notify anyone its rly a i dnt care type of mood bc this ? pain in the ass to redo#but me luv for all of u is not pain ok ily#I FROGOT sOEM PEOPLE I SO SORRy HERES EXTRA LUV HEARTS FOR U💕💞💓💗💖💘💖💗💓💞💕💘💝💝💘💓💞💗💖

168 notes

·

View notes

Text

@kingmeme my will to live hurts

3 notes

·

View notes

Text

✨manifesting✨

65 notes

·

View notes

Note

Hi there, i am not 100% sure but I think someone might have reposted your office au intro video?

😤really?? is it someone on tumblr or twitter? if you could message me the post at my blog @kingmeme that would be great (this blog can't receive tblr chats)

0 notes

Text

Вирусы, которые живут только в оперативной памяти

Зоопарк всевозможных вирусов растет с каждым годом, благо фантазии их создателям не занимать. Конечно, с рядом самых распространенных зловредов успешно справляются антивирусы, притом даже бесплатные их версии или же встроенные в саму ОС. С популярными шифровальщиками тоже худо-бедно бороться научились (на сайтах известных антивирусных компаний есть раздел с услугами по расшифровке или генерации кода, если вам известен кошелек или email, на который авторы зловреда просят перевести средства).

Обычные вирусы оставляют следы на зараженной машине — какие-нибудь подозрительные исполняемые файлы, файлы библиотек или просто огрызки зловредного кода, которые в состоянии обнаружить антивирус или же правильный админ. Нахождение и выявление таких следов помогают идентифицировать вирус, а значит – удалить его и минимизировать последствия.

Но противостояние меча и щита — штука вечная, и компьютерные зловреды не ограничиваются только теми, что оставляют какие-то следы на накопителях. Ведь если вирус размещается и действует только внутри оперативной памяти, не соприкасаясь с жестким диском или SSD, значит, следов на них он тоже не оставит.

В 2014 году был ряд новостей о так называемых RAM malware, но тогда это относилось к довольно узкой группе поражаемых устройств — к платежным терминалам.

Данные транзакций считаются защищенными, так как хранятся в зашифрованном виде на серверах платежных систем. Но существует очень короткий период времени, в течение которого информация для авторизации платежа хранится в виде plain text. Причем хранится именно в оперативной памяти платежного терминала.

Само собой, хакерам этот кусок показался слишком лакомым, чтобы просто так пройти мимо него, и на свет появились зловреды, собирающие информацию из RAM POS-терминалов — номера карт, адреса, коды безопасности и имена пользователей.

А затем кто-то решил пойти дальше, вспомнив, что у компьютеров тоже есть оперативная память.

RAM-only

Февраль 2017 года, компания «Лаборатория Касперского» выпускает материал о том, что подобный зловред поразил компьютеры в телекоммуникационных компаниях, банках и правительственных учреждениях в 40 странах.

Как проходит заражение машины в таком случае:

зловред прописывает себя непосредственно в оперативную память, минуя жесткие диски

из-за этого при проверке безопасности его не получается обнаружить

для прописывания зловреда в память злоумышленники использовали популярные средства администрирования — PowerShell, Mimikatz, Metasploit

для передачи данных использовались сайты, созданные на национальных доменах таких стран как Габон, Центральноафриканская Республика и Мали. Их домены характерны тем, что они не сохраняют WHOIS-информацию о том, кому принадлежал конкретный домен, после истечения срока его продления. То есть еще минус одна возможность как-то отследить злоумышленника.

Киберпреступники успевали собрать данные о логинах и паролях системных администраторов, что позволяло в будущем администрировать зараженный хост. И понятно, что при такой возможности управления зараженным компьютером, можно наделать много не самых законных действий, но главное направление таких атак — это «дойка» банкоматов.

Найти такие вирусы трудно, потому что в привычном виде они на самом деле не оставляют следов. Нет каких-то установленных приложений. Нет отдельных файлов, раскиданных в разных папках, включая системные или скрытые.

Но где-то же они оставляют следы?

Само собой, если вирус не оставляет следов на накопителях, на них нет и особого смысла искать. И что тогда? Правильно — реестр, дампы памяти и сетевая активность. Надо же ему как-то прописать себя в память (причем так, чтобы сохранять работоспособность и после перезагрузки машины), а затем как-то передавать данные на сервер злоумышленника.

Специалисты “Лаборатории Касперского” тщательно проанализировали дампы памяти и записи реестра с машин, подвергшихся заражению, и с помощью Mimikatz и Meterpreter смогли реконструировать атаку.

Фрагмент кода, загруженного с помощью Meterpreter с сайта adobeupdates.sytes[.]net

Скрипт, сгенерированный фреймворком Metasploit.

Выделяет необходимое количество памяти, использует WinAPI и загружает утилиту Meterpreter прямо в оперативную память.

Стоит ли опасаться подобного

С одной стороны – безусловно да. Вирус, каким бы он ни был, направлен не на то, чтобы сделать вашу работу за компьютером более комфортной.

С другой стороны, не так сильно (пока не так сильно), как обычных вирусов и тех же шифровальщиков. Хотя бы потому, что на данный момент главная цель подобных атак — финансовые учреждения, а не обычные пользователи.

Но кто знает, как часто таких зловредов будут создавать и использовать уже в ближайшее время.

Напоминаем, что весна — отличный повод обновляться не только листочкам на деревьях, но и системным блокам у вас под столом. Специально для этого у Kingston действуют акции в магазинах-партнерах. Например, в сети DNS до 15 апреля можно со скидкой купить оперативную память Kingston SO-DIMM. В Юлмарте до 18 апреля проходит акция и действуют специальные цены на модули памяти Kingston и HyperX для компьютеров и ноутбуков по промокоду KINGMEM. А в магазинах Ситилинк до 7 апреля скидки распространяются сразу на несколько видов оперативки, и там также важно не забывать вводить промокод — DDR3HX. Так что есть смысл поспешить за новой памятью и выгодно обновиться.

from CTRL.info http://ctrl.info/2018/04/27/%d0%b2%d0%b8%d1%80%d1%83%d1%81%d1%8b-%d0%ba%d0%be%d1%82%d0%be%d1%80%d1%8b%d0%b5-%d0%b6%d0%b8%d0%b2%d1%83%d1%82-%d1%82%d0%be%d0%bb%d1%8c%d0%ba%d0%be-%d0%b2-%d0%be%d0%bf%d0%b5%d1%80%d0%b0%d1%82%d0%b8/

0 notes

Photo

Meme King "How i be" #memes #meme #funny #laugh #comedy #laughsometime #happy #smile #gremlin #socialmedia #sociallaughs #kingmeme #newfunnies #newlaughs #instalaughs #instamemes #memesnow https://www.instagram.com/p/BsG1ZdcgkLx/?utm_source=ig_tumblr_share&igshid=18u6742pofsp7

#memes#meme#funny#laugh#comedy#laughsometime#happy#smile#gremlin#socialmedia#sociallaughs#kingmeme#newfunnies#newlaughs#instalaughs#instamemes#memesnow

0 notes