#ddos атаки

Text

Ггык

Хакеры взломали 3 млн зубных щеток и создали из них ботнет для DDoS-атак

Около трех миллионов умных зубных щеток были заражены вредоносным ПО и использованы в качестве ботнета для проведения DDoS-атаки на веб-сайт швейцарской компании, что привело к значительным финансовым потерям.Ferra

Этот необычный случай кибератаки, осуществленный с помощью предметов повседневного использования, подчеркивает уязвимость подключенных к интернету устройств.Ferra

Вы еще хотите умный дом?

6 notes

·

View notes

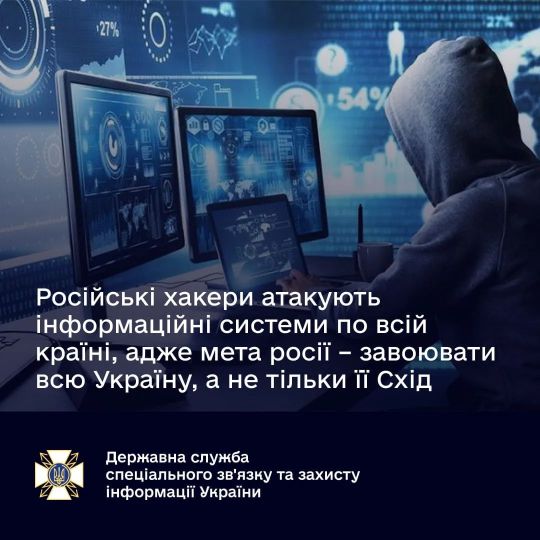

Photo

⚡️Russian hackers attack information systems across the country, because Russia's goal is to conquer all of Ukraine, not just its East Russia's goal is to conquer all of Ukraine, not just its East. That is why it attacks and will continue to attack not only regional services and local authorities, but also government agencies and companies that provide services at the national level. 💬 “In cyberspace, we see that Russian hackers are carrying out cyber attacks on both local and national resources. Sometimes these cyberattacks are coordinated with attacks on the ground. An example is the attacks on telecom operators in certain regions. Sometimes there is no connection between hostilities and cyberattacks, ”said Viktor Zhora, deputy head of the State Special Service. Yes, the website of the Lviv Regional State Administration recently suffered a powerful DDoS attack, although now the Russian army is focusing on capturing the East. The attack on the website of the Lviv Regional State Administration lasted for more than 12 hours. ⚡️Російські хакери атакують інформаційні системи по всій країні, адже мета росії – завоювати всю Україну, а не тільки її Схід Мета росії – завоювати всю Україну, а не тільки її Схід. Саме тому вона атакує та атакуватиме надалі не тільки регіональні сервіси та місцеву владу, а й державні установи та компанії, які надають послуги на національному рівні. 💬 “У кіберпросторі ми бачимо, що російські хакери здійснюють кібератаки як на місцеві ресурси, так і на загальнонаціональні. Іноді ці кібератаки координуються з атаками на землі. Прикладом є атаки на телеком-операторів, які відбувались у певних регіонах. Іноді зв'язку між військовими діями і кібератаками немає”, – підкреслив заступник голови Держспецзв'язку Віктор Жора. Так, нещодавно потужної DDoS-атаки зазнав сайт Львівської ОДА, хоча тепер російська армія фокусується на захопленні Сходу. Атака на сайт Львівської ОДА тривала понад 12 годин. #fightforua #зсу🔰 #украіна #ukrainewillresist #ukraina #ukrainewar #українапонадусе #українапрацюємо🇺🇦 #українапереможе #ukrainewar2014_2022 #яАзов #war_blog_nato_ua_alen #nato_ua_alen🇱🇹🇺🇦🇺🇸🇦🇴 fightforua.org https://youtube.com (at Ukraine Is My Home) https://www.instagram.com/p/CdDVUJWqyRp/?igshid=NGJjMDIxMWI=

#fightforua#зсу🔰#украіна#ukrainewillresist#ukraina#ukrainewar#українапонадусе#українапрацюємо🇺🇦#українапереможе#ukrainewar2014_2022#яазов#war_blog_nato_ua_alen#nato_ua_alen🇱🇹🇺🇦🇺🇸🇦🇴

4 notes

·

View notes

Text

Ботнет, что это такое, как они развиваются и как их избежать?

Вы не хотели бы превратиться в зомби, управляемого чьей-то волей для его гнусных целей. И вы бы не хотели, чтобы ваш компьютер (или ваша домашняя камера безопасности или маршрутизатор) был зомбирован.

Но это то, к чему стремятся ботнеты. И самые опасные из них захватили миллионы устройств, таких как ваше.

Что такое ботнеты? Как они работают? Когда кто-то захватывает ваш компьютер, что они с ним делают? И как сделать так, чтобы это не случилось с вами?

Что такое Ботнет

Начнем с определения. Ботнет - это совокупность устройств, которые были заражены вредоносным ПО. Которое заставляет их выполнять указания из внешней системы управления и контроля.

После взлома устройства постоянно прослушивают сообщения от тех, кто управляет этой системой. Следуя ее инструкциям о том, что и когда делать.

Чем полезны ботнеты плохим парням

Что киберпреступники могут сделать с ботнетом? Часто они выполняют атаки распределенного отказа в обслуживании (DDoS). В которых всем устройствам в ботнете предлагается попытаться установить связь с одним и тем же веб-сайтом. Тем самым перегружая его. Поэтому он не может обрабатывать реальных посетителей или приложения.

Например, в конце 2016 года заработал ботнет Mirai, созданный из более чем 300 000 гаджетов. Таких как беспроводные камеры, маршрутизаторы и цифровые видеомагнитофоны. Он был запущен против множества целей.

Авторы ботнета, опасаясь разоблачения, вскоре обнародовали свой код. А кто-то другой адаптировал его для проведения еще более крупной атаки. В том числе той, которая серьезно повредила производительность интернета на части территории США. И нарушила работу сайтов, начиная от Netflix и Amazon, Reddit и The New York Times.

Троица хакеров, стоящих за Mirai, недавно признала себя виновной. Получив чрезвычайно легкие приговоры в обмен на согласие работать с ФБР по вопросам кибербезопасности.

DDoS-атаки - это не все, на что способны ботнеты. Например, некоторые из них нашли свое применение в мошенничестве с рекламой.

Их устройствам-зомби приказано нажимать на рекламу на веб-сайтах, принадлежащих мошенникам. Которые затем собирают деньги с рекламодателей и рекламных сетей. Которые считают, что клики исходят от реальных людей. Другие применялись для рассылки спама в миллионы почтовых ящиков по всему миру.

Новое использование ботнета: крипто-майнинг

Совсем недавно ботнеты использовались для захвата вычислительной мощности устройств для майнинга криптовалют. Конечно, прибыль достается владельцу ботнета, а не тем, чьи устройства выполняют тяжелую работу.

И некоторые ботнеты были сданы в аренду. Готовые и ожидающие творческих новых форм преступности и злонамеренности.

Что дальше для ботнетов? Киберпреступники, похоже, экспериментируют с методами искусственного интеллекта для создания роев ботнетов. Самоорганизующихся систем, которые обучаются самостоятельно. И могут коллективно определять и применять наиболее эффективные способы атаки на жертву. Даже без указаний со стороны командной системы.

Патчи сразу, патчи часто, патчи всегда

Ботнеты часто полагались на недостатки безопасности. Они широко признаны уже в течение многих лет. Тем не менее, не были исправлены повсеместно. Это одна из причин, по которой так важно поддерживать свои системы в актуальном состоянии.

Это также объясняет, почему старые маршрутизаторы, веб-камеры и другие устройства Интернета вещей так уязвимы для взлома. Их часто трудно или невозможно исправить.

Иногда вредоносное ПО, вызывающее ботнеты, приходит в виде неожиданного вложения электронной почты. Или устанавливается со взломанного веб-сайта. Поэтому вам следует быть осторожным в Интернете.

Read the full article

1 note

·

View note

Photo

DDoS-атаки на столичную систему электронного голосования за ночь отражены

Как отметил замруководителя Общественного штаба по наблюдению за выборами Илья Массух, система работает штатно.

Подробнее https://7ooo.ru/group/2024/03/17/086-ddos-ataki-na-stolichnuyu-sistemu-elektronnogo-golosovaniya-za-noch-otrazheny-grss-291242906.html

0 notes

Text

0 notes

Text

Проверка безопасности подключения к сайту, CloudFlare

Проверка безопасности подключения к сайту, CloudFlare. Такую надпись сейчас видят многие пользователи интернета. Так в чем же вопрос и не страшно ли это ? Ответ простой, в виду войны участились атаки на Украинские сайты. Нужно оградить ресурсы от DDos. Кстати проверить любой сайт на защиту в этом сервисе просто, заходим на dig.ua вводим нужный ресурс и смотрит две строки с названием nserver там будет что-то по типа cloudflare.com. Вот и убедились о защите. Как поступить в этом случае у кого сай... Читать дальше »

0 notes

Text

Уязвимость в протоколе SLP усиливает DDoS-атаки в 2200 раз https://t.co/5YZqccJq1o

Уязвимость в протоколе SLP усиливает DDoS-атаки в 2200 раз https://t.co/5YZqccJq1o

— Мобил Гуру (@mgoo_ru) Apr 27, 2023

from Twitter https://twitter.com/mgoo_ru

0 notes

Text

ВТБ отражает крупнейшую DDOS-атаку

В настоящее время технологическая инфраструктура ВТБ находится под беспрецедентной кибератакой из-за рубежа. Она стала крупнейшей не только в этом году, но и за все время работы банка, сообщили в пресс-службе кредитной организации. Системы банка работают в штатном режиме. Данные клиентов защищены от внешнего вмешательства, они находятся во внутреннем периметре технологической инфраструктуры банка. В ходе противостояния действиям хакеров, атакующих внешний контур систем банка, специалисты делают все необходимое и возможное, чтобы клиенты не почувствовали дискомфорт в пользовании сервисами. Однако при применении противомер временные затруднения в работоспособности банковских приложений и веб-версии ВТБ Онлайн периодически возможны. Мы приносим извинения за эту ситуацию и надеемся на понимание. Анализ DDoS-атаки свидетельствует о том, что она носит спланированный и широкомасштабный характер. Ее цель — причинить неудобства клиентам банка, затруднив работу банковских сервисов. Большинство запросов к сервисам банка в ходе атаки сгенерированы с зарубежных сегментов Интернет, однако вызывает особое беспокойство факт наличия вредоносного трафика с российских IP-адресов. Мы не исключаем, что часть таких российских адресов могла оказаться в числе участников атаки в результате кибермошенничества. Все установленные российские IP-адреса будут переданы в правоохранительные органы для проведения проверки, поскольку действия по организации и участию в DDoS-атаке являются уголовно наказуемым преступлением.

0 notes

Text

ВТБ отражает крупнейшую DDOS-атаку

В настоящее время технологическая инфраструктура ВТБ находится под беспрецедентной кибератакой из-за рубежа. Она стала крупнейшей не только в этом году, но и за все время работы банка.

Системы банка работают в штатном режиме. Данные клиентов защищены от внешнего вмешательства, они находятся во внутреннем периметре технологической инфраструктуры банка.

В ходе противостояния действиям хакеров, атакующих внешний контур систем банка, специалисты делают все необходимое и возможное, чтобы клиенты не почувствовали дискомфорт в пользовании сервисами. Однако при применении противомер временные затруднения в работоспособности банковских приложений и веб-версии ВТБ Онлайн периодически возможны. Мы приносим извинения за эту ситуацию и надеемся на понимание.

Анализ DDoS-атаки свидетельствует о том, что она носит спланированный и широкомасштабный характер. Ее цель — причинить неудобства клиентам банка, затруднив работу банковских сервисов.

Большинство запросов к сервисам банка в ходе атаки сгенерированы с зарубежных сегментов Интернет, однако вызывает особое беспокойство факт наличия вредоносного трафика с российских IP-адресов. Мы не исключаем, что часть таких российских адресов могла оказаться в числе участников атаки в результате кибермошенничества. Все установленные российские IP-адреса будут переданы в правоохранительные органы для проведения проверки, поскольку действия по организации и участию в DDoS-атаке являются уголовно наказуемым преступлением.

0 notes

Text

Что такое DoS и DDoS атаки?

New Post has been published on https://cripta.today/kriptopedija/chto-takoe-dos-i-ddos-ataki/

Что такое DoS и DDoS атаки?

Что такое атаки типа «отказ в обслуживании»?

Атака типа «отказ в обслуживании» — Denial of Service Attacks (DoS) — это тактика перегрузки машины или сети, чтобы сделать ее недоступной. Злоумышленники достигают этого, отправляя больше трафика, чем может обработать цель, что приводит к ее сбою, делая ее неспособной предоставлять услуги своим обычным пользователям. Примерами целей могут быть электронная почта, онлайн-банкинг, веб-сайты или любые другие службы, зависящие от целевой сети или компьютера.

Существуют различные типы DoS-атак, такие как исчерпание ресурсов и флуд-атаки. Атаки с исчерпанием ресурсов заставляют целевую инфраструктуру использовать всю доступную память или ресурсы хранения, что снижает производительность службы или полностью останавливает ее. Атаки флудом отправляют огромное количество пакетов, которые превышают пропускную способность сервера.

Распределенный отказ в обслуживании — Distributed denial-of-service(DDoS) — это тип DoS-атаки, при котором трафик, используемый для подавления цели, поступает из множества распределенных источников. Этот метод означает, что атаку нельзя остановить, просто заблокировав источник трафика.

Ботнеты часто используются для DDoS-атак.

Типы DDoS-атак

АТАКА СМУРФОВ

Атака smurf — это DDoS-атака, при которой отправляются пакеты, подменяющие исходный IP-адрес жертвы. Когда устройства в сети пытаются ответить, объем трафика замедляет целевое устройство до такой степени, что его невозможно использовать.

СИНХРОННЫЙ ФЛУД

Атака SYN Flood открывает много соединений с целевым сервером, а затем никогда их не закрывает. Злоумышленник, выступая в роли клиента, отправляет SYN-сообщение. Когда сервер отвечает SYN-ACK, вредоносный клиент никогда не отправляет ответное сообщение ACK. Таким образом, сервер вынужден держать многочисленные соединения открытыми, нагружая свои ресурсы до тех пор, пока не выйдет из строя.

DDOS-АТАКА УРОВНЯ 7

DDoS-атака уровня 7 (или атака на приложение) нацелена на конкретную службу, а не на всю сеть. Они становятся все более распространенными, чем широкомасштабные сетевые атаки.

Защита от атак типа «отказ в обслуживании»

Хотя DoS-атаки легче остановить или предотвратить, DDoS-атаки все же могут представлять серьезную угрозу.

Предотвращение спуфинга (spoofing): убедитесь, что исходный адрес трафика соответствует набору адресов для его заявленного места происхождения, и используйте фильтры, чтобы предотвратить спуфинг коммутируемых соединений.

Ограничьте широковещательную рассылку: часто атаки отправляют запросы на каждое устройство в сети, усиливая атаку. Ограничение или отключение переадресации широковещательной рассылки, где это возможно, может предотвратить атаки. Пользователи также могут отключать эхо-сервисы и сервисы тарификации, где это возможно.

Оптимизируйте реагирование на инциденты. Отточенное реагирование на инциденты может помочь вашей команде безопасности быстро реагировать при обнаружении DoS-атак.

Защитите конечные точки: убедитесь, что все конечные точки исправлены для устранения известных уязвимостей. На конечных точках, способных запускать агенты EDR, они должны быть установлены.

Включите брандмауэры: убедитесь, что ваши брандмауэры ограничивают входящий и исходящий трафик по всему периметру, где это возможно.

Контролируйте сеть: чем больше вы знаете о том, как выглядит обычный входящий трафик, тем быстрее вы обнаружите начало DDoS-атаки. Наблюдение в режиме реального времени с обнаружением сети и реагированием (NDR) — это эффективный и надежный способ поддерживать профиль того, как должна выглядеть ваша сеть (с помощью машинного обучения), чтобы вы могли немедленно обнаруживать подозрительные всплески.

История отказа в обслуживании

Насколько нам известно, первой DoS-атакой была SYN-флуд-атака на провайдера Panix. Его службы были недоступны в течение нескольких дней, прежде чем были восстановлены.

Одна заметная атака была нацелена на провайдера DNS Dyn в 2016 году. Ботнет Mirai использовался для запуска запросов поиска DNS с десятков миллионов IP-адресов, нанося ущерб и прерывая обслуживание крупных сайтов, включая The New York Times, Reddit, Amazon, Visa, Paypal, и другие.

До сих пор крупнейшей DDoS-атакой в истории была атака 2,3 Тбит/с на AWS Shield в 2018 году .

0 notes

Text

Главният прокурор иска екстрадация на руски хакер виновен за атаката над държавните учреждения

Главният прокурор иска екстрадация на руски хакер виновен за атаката над държавните учреждения

Сайтове на държавни организации, летища, доставчици на медийни и телекомуникационни услуги в България бяха атакувани, вероятно от руски хакери. Това съобщи в Туитър главният прокурор на страната Иван Гешев.

Порталите бяха подложени на масивни DDoS атаки. Съдържанието на сайтовете и личните данни на посетителите останаха непокътнати, но достъпът до тях беше затруднен, съобщиха на БТА от МВР на…

View On WordPress

0 notes

Text

DDoS-атаки на систему

DDoS-атаки на систему ДЭГ ведутся из всех стран http://vybor-naroda.org/lentanovostey/226134-ddos-ataki-na-sistemu-djeg-vedutsja-iz-vseh-stran.html

0 notes

Text

Что такое DoS-атака?

DoS-атака — это атака типа «отказ в обслуживании». Он направлен на отключение компьютера или сети, делая его недоступным для назначенных пользователей. DoS-атаки достигают этого, перегружая цель трафиком или отправляя информацию, которая вызывает сбой. В обоих случаях DoS-атака лишает законных пользователей (т.е. сотрудников, участников или владельцев учетных записей) сервиса или ресурса.

DoS-атаки часто направлены на веб-серверы известных организаций, таких как банковские, коммерческие и медиа-компании, или правительственные и торговые организации. Хотя DoS-атаки обычно не приводят к краже или потере значительной информации или других активов, они могут стоить жертве много времени и денег.

DoS-атака: какие есть методы?

Существует два распространенных метода DoS-атак: флуд сервисов (флуд) или сбой службы (сбой). Флуд-атаки происходят, когда система получает слишком много трафика для буферизации сервера, что замедляется и в конечном итоге перестает работать. Популярные нападки на «наводнение» включают в себя:

- Атаки переполнения буфера являются наиболее распространенными DoS-атаками. Концепция состоит в том, чтобы отправлять больше трафика на сетевой адрес, чем программисты создали для обработки. Он содержит атаки, перечисленные ниже, в дополнение к другим, которые предназначены для использования ошибок, характерных для определенных приложений или сетей.

- Internet Control Message Protocol (ICMP flood) использует неправильно настроенные сетевые устройства, отправляя поддельные пакеты, которые пингуются на каждом компьютере целевой сети, а не только на одном конкретном компьютере. Затем сеть запускается для увеличения трафика. Эта атака также известна как «атака смурфов» или «пинг смерти».

- Синхронизированный флуд (SYN flood) – отправляет запрос на подключение к серверу, но никогда не завершает «рукопожатие» (сигнал между двумя устройствами или приложениями, который используется, например, для аутентификации, координации и т.д.). Это продолжается до тех пор, пока все открытые порты не будут наводнены запросами, и ни один из них не станет доступным для подключения законных пользователей.

Другие DoS-атаки просто используют уязвимости, которые приводят к сбою целевой системы или службы. В этих атаках отправляется входящая информация, которая использует ошибки в цели, которые впоследствии приводят к сбою или серьезно дестабилизируют систему, поэтому к ней невозможно получить доступ или использовать.

Распределенная атака типа «отказ в обслуживании»

Дополнительным типом DoS-атаки является распределенная атака типа «отказ в обслуживании» (DDoS — распределенная атака типа «отказ в обслуживании»). DDoS-атака возникает, когда несколько систем организуют синхронизированную DoS-атаку на одну цель. Существенное отличие заключается в том, что вместо того, чтобы атаковать цель из одного места, она атакуется из многих мест одновременно. Выделение хоста, определяющее DDoS, предоставляет злоумышленнику множество преимуществ:

- злоумышленник может использовать больше устройств для проведения серьезной разрушительной атаки;

- местоположение атаки сложно определить из-за случайного распределения атакующих систем (часто по всему миру);

- сложнее отключить несколько устройств, чем одно;

- истинную атакующую сторону очень трудно идентифицировать, потому что она замаскирована во многих (в основном скомпрометированных) системах.

Современные технологии безопасности разработали механизмы защиты от большинства форм DoS-атак, но из-за уникальных характеристик DDoS-атак она по-прежнему считается повышенной угрозой и вызывает большую озабоченность у организаций, которые опасаются такой атаки.

Read the full article

0 notes

Photo

Хакеры взломали 3 млн зубных щеток и создали из них ботнет для DDoS-атак

Около трех миллионов умных зубных щеток были заражены вредоносным ПО и использованы в качестве ботнета для проведения DDoS-атаки на веб-сайт швейцарской компании, что привело к значительным финансовым потерям.

Подробнее https://7ooo.ru/group/2024/02/07/711-hakery-vzlomali-3-mln-zubnyh-schetok-i-sozdali-iz-nih-botnet-dlya-ddos-atak-grss-280062589.html

0 notes

Text

Anonymous: теневые хакеры атакуют Россию?

Кибервойны - это битва в тени, а в случае с хакерами Anonymous - в кафе или за кухонным столом, а Твиттер служит неофициальной пресс-службой. Когда правительство Украины призвало добровольцев "ИТ-армию" начать кибератаки против России, около 50 групп - 400 000 хакеров - откликнулись на призыв Украины. Anonymous первыми заявили о своей солидарности в Твиттере.

"Высшее искусство войны - победить врага, не сражаясь", - Сунь Цзы, "Искусство войны".

Anonymous - это глобальный хакерский коллектив, который заявляет, что это все и никто. Легион. Коллективный разум. Разрозненная группа, расположенная по всему миру. Которая проводит кибер-"операции" против отдельных лиц, компаний и правительств. Которых они считают враждебными. И предлагает "поддержку" тем, кого они поддерживают. Включая создателя WikiLeaks Джулиана Ассанжа, Тайвань в его борьбе с Китаем и Украину в битве с Россией.

Лучше всего думать об Anonymous как о серии хакерских операций, таких как Op Egypt, Op Payback и Op Newblood. А не как о группе, разделяющей одну философию или цель.

Аноним разоблачен

"Anonymous", как их называют, не часто раскрывают свою личность. Хотя судебные приговоры за эти годы сорвали ухмыляющиеся маски с нескольких участников. Включая жителя Нью-Йорка Гектора Ксавьера Монсегюра, известного как "Sabu". Который был частью Операция Payback. Крупная атака, которая нарушила работу PayPal, MasterCard и Visa, среди прочих. Взломы обошлись банкам и британской музыкальной индустрии в 5,6 млн долларов.

Монсегюр, которого в Интернете считают коварным вдохновителем дерзких нападений. Он был арестован в своей квартире на Манхэттене, где он занимался продажей наркотиков. Его называли "тусовщиком проектов". Ему грозило более 25 лет тюрьмы, он стал информатором ФБР, определил других "Anonym" и изложил внутреннюю работу коллектива. Он был приговорен к семи месяцам отбытия наказания.

Джереми Хаммонд из Чикаго, также известный как "Anarchaos", был членом ответвления Anonymous AntiSec. И в какой-то момент самым разыскиваемым ФБР киберпреступником. Он был при��оворен к 10 годам заключения за взлом компании, клиентами которой были Министерство национальной безопасности и Министерство обороны США.

Мэтью Киз, бывший редактор социальных сетей Reuters. В2016 году получил два года заключения за то, что помог Anonymous проникнуть в The Los Angeles Times. Он снова предстал перед судом в 2021 году и был приговорен еще к шести месяцам. За взлом и удаление электронной учетной записи делового журнала Сакраменто на YouTube, где он работал.

Джейк "Topiary" Дэвис, бросивший школу в 13 лет, жил один на Шетландских островах недалеко от Шотландии. Он вел учетную запись Anonymous в Твиттере и искажал веб-сайты во время "арабской весны" 2011 года. "Я перешел от того, чтобы просто прятаться, к шуткам. И в конце концов я случайно написал сделал поддельные страницы для правительств Ливии, Египта и Зимбабве." В возрасте 19 лет Дэвис признал себя виновным в атаках на веб-сайты, управляемые Sony и полицией штата Аризона. И получил два года заключения.

Подъем Anonymous

Международная коалиция хактивистов выросла из хаотичного онлайн-форума для обмена сообщениями 4chan в 2003 году. С целью обеспечить прозрачность Интернета. И хвастается наглыми взломами правительств, компаний и шпионских агентств.

Участники Anonymous утверждают, что временно закрыли веб-сайт ЦРУ. Взломали телефонный разговор о киберпреступности между ФБР и Скотленд-Ярдом. И вскрыли сайт ФСБ России, в начале конфликта на Украине в 2022 году.

Коалиция разместила документы, предположительно украденные с компьютеров НАТО. И, возможно, стояла за крахом веб-сайта Интерпола после объявления об аресте 25 членов Anonymous в Аргентине, Испании и других странах.

Некоторые считали, что ФБР раздавило Anonymous после осуждения Монсегюра в 2014 году и сотрудничества с Бюро. Количество хакерских операций сократилось с 75 операций Anonymous в период с 2011 по 2013 год. До всего трех операций в 2014 году. Но хакеры продолжают появляться.

Методы работы

Часто используются DDoS-атаки и пробив, чтобы отключить правительственные сайты. Разрушить коммерческие сайты и атаковать высокопоставленных политических деятелей. И все это, не выходя из дома.

Их символом является маска Гая Фокса, дань уважения анархии. Когда Фокс пытался уничтожить здание британского парламента в 1605 году. Эту маску также носил персонаж комикса Вендетта. И она имеет не только символическое, но и практическую цель.

Anonymous опубликовали список инструкций для марша протеста. В том числе: "Закройте лицо. Это предотвратит вашу идентификацию на видео, снятых противником, другими протестующими или службой безопасности".

Rickrolling

Итак, кибервойна Anonymous продолжается. Недавно стало известно, что одним из инструментов террористической группировки ИГИЛ является использование ею социальных сетей и Интернета. Для информирования и вербовки членов.

После терактов в Париже Anonymous обязалась активизировать свою деятельность. Пытаясь пресечь попытки онлайн-вербовки. И использования Интернета для распространения пропаганды. После закрытия более 5000 учетных записей боевиков в социальных сетях. И публикации удобного руководства по взлому против них. Теперь они добавили Rickrolling в свой хакерский репертуар.

Онлайн-активисты, по-видимому, более чем когда-либо полны решимости уничтожить ИГИЛ. И теперь они, возможно, только что пустили в ход свое самое мощное оружие.

Группа использует знаменитое видео Рика Эстли "Never Gonna Give You Up", чтобы "рикроллить" ИГИЛ. Группа проникает в интернет-ссылки и сообщения в социальных сетях, относящиеся к террористической группе. И перенаправляет их на музыкальное видео 1987 года.

До сих пор рикроллинг в основном использовался как безобидная интернет-шутка. Но теперь он используется в войне с гораздо большими ставками - войне с терроризмом.

Сила Anonymous

Анонимные операции часто имели политические цели. Начиная от нападения на веб-сайт мексиканской армии в 2013 году. И заканчивая операцией "Гонконг" в 2014 году. И протайваньскими взломами в 2020 году. Когда группа признала взлом сайта ООН.

Хакеры создали страницу для Тайваня, у которого не было членства в ООН с 1971 года. И в течение 12 часов страница содержала флаг КНР, флаг независимого Тайваня, логотип группы и видеоролики о ней.

Слияние кибератак Anonymous с конфликтов в Украине вытолкнуло группу на неизведанную территорию. Ведущую кибервойну против ядерной сверхдержавы.

Read the full article

0 notes

Text

Инвестиционное IT-пугало Кубани на ПМЭФ

Избежавшая попадания в "Черный реестр поставщиков" по заявлению ФСБ компания, подписала миллиардное инвестсоглашение с Краснодарским краем на ПМЭФ.

ГК "Новые башни" планирует вложить 1 млрд в развитие инфраструктуры связи южного региона. Компашка принадлежит б/у гендиректору "Мегафона" и миллиардеру Ивану Таврину, на паях с группой лиц (Усманов, Скоч) и коммерческих структур.

В 2022 году "Новая башня" и учрежденная ими АО "Первая башенная компания", едва не попали в РНП по обращению УФСБ по Челябинской области по факту уклонения от заключения контракта. Но всраные IT-ритейлеры представили уважительную причину, их единственный ноутбук подвергся DDoS атаке из Пентагона, что вывело из строя их работоспособность.

В результате DDoS атаки у сотрудников не было возможности подключиться к интернету. УФАС приняла доводы и не стала включать в Реестр недобросовестных поставщиков (РНП).

Бизнес "бригады" строится на установке и сдаче в аренду мобильным оператор��м столбов сотовой связи. Краснодар является одним из трех региональных офисов компании, поэтому странно слышать о создании инвестиционной привлекательности региона.

Жителей и гостей региона интересует внедрение сетей нового поколения (5G и далее), чем Венины декларации о намерениях продолжить вялотекущую работу офиса.

0 notes