#seguridad de datos

Text

La nueva reforma del home office

La nueva reforma del home office

#aperturaintelectual

#negociosaintelectual

@desarrollodenegociostyt

Gustavo Antonio Reyes Sánchez

Por: Gustavo Antonio Reyes Sánchez

Amigos empresarios, emprendedores, encargados de generar dinero para las organizaciones, o sea, mis colegas de ventas, espero estén muy bien, que la salud en su vida sea una constante y el incremento de las ventas lo sea también.

La reforma del home office se refiere a cambios o mejoras en la forma en que se implementa y gestiona el trabajo desde casa. Esto…

View On WordPress

#AperturaIntelectual#NegociosAIntelectual#Apoyo tecnológico#Capacitación continua#Comunicación efectiva#Cultura de la empresa#Flexibilidad#GARS#Gustavo Antonio Reyes Sánchez#Monitoreo y evaluación del desempeño#Reforma laboral de Home Office#Salud mental del trabajador#Seguridad de datos#Vida personal

2 notes

·

View notes

Text

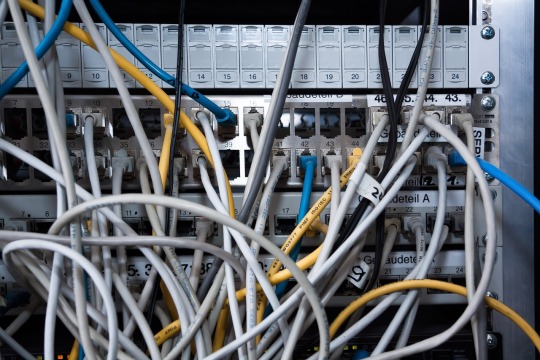

El panorama de la seguridad de datos en marzo: un resumen vulnerable

La primera quincena de marzo, ha puesto en evidencia la vulnerabilidad de muchos Sistemas, Bases de Datos y vulnerabilidades. Aquí un breve recuento.

1. Ataques a empresas:

LAPSUS$: El grupo de ransomware LAPSUS$ dominó los titulares en marzo con una serie de filtraciones de alto perfil, incluyendo Microsoft, Okta, NVIDIA, Mercado Libre y Samsung.

Ataque a la red blockchain de Axie…

View On WordPress

#ciberataques#consejos de seguridad#criptomonedas#estafas#inversión#LAPSUS$#Latinoamérica#malware#phishing#privacidad#protección de datos#ransomware#recomendaciones#seguridad de datos#tendencias#usuarios

0 notes

Text

Una de las (25) personas más malvadas de la historia.

Reinhard Heydrich fue el jefe de la Oficina Principal de Seguridad del Reich, la segunda persona más poderosa de las SS y el autor intelectual de la Solución Final. Fue uno de los más altos rangos de todos los nazis y fue responsable de muchos crímenes de guerra. Sus acciones causaron la muerte de millones de personas. Fue responsable del asesinato en masa de funcionarios soviéticos y judíos rusos durante la invasión alemana de la Unión Soviética, que mató a más de un millón de personas. Obligó a 60.000 judíos a abandonar Alemania e ir a Polonia, donde fueron enviados a guetos. Mientras presidía la Conferencia de Wannsee, presentó un plan de transporte y deportación de 11 millones de judíos de todos los países de Europa para ser asesinados o asesinados. Heydrich pensó en el pretexto para invadir Polonia, que mató a más de 80.000 personas y comenzó la Segunda Guerra Mundial. Hubo un intento de asesinato contra él en 1942. Sobrevivió al intento de matarlo, pero murió 9 días después. En respuesta a su muerte, los nazis mataron a casi todos en el pueblo de Lidice.

#Reinhard Heydrich fue el jefe de la Oficina Principal de Seguridad del Reich la segunda persona más poderosa de las SS y el autor intelectua#¿Esta es la imagen y algunos datos (O no) la “Historia” la pones tú? ¡La tuya! ¿Lo harás...?

5 notes

·

View notes

Text

ByteTrax - Micro, Pequeñas y Medianas Empresas: Blanco Perfecto de Ciberdelincuentes

Nuevo episodio ha sido publicado en https://defrag.mx/bytetrax-micro-pequenas-medianas-empresas-blanco-perfecto-de-ciberdelincuentes

ByteTrax - Micro, Pequeñas y Medianas Empresas: Blanco Perfecto de Ciberdelincuentes

ByteTrax • Micro, Pequeñas y Medianas Empresas – Blanco Perfecto de Ciberdelincuentes

"@context": "https://schema.org", "@type": "PodcastEpisode", "name": "ByteTrax - Micro, Pequeñas y Medianas Empresas: Blanco Perfecto de Ciberdelincuentes", "description": "Nos adentramos en el fascinante universo de la ciberseguridad enfocándonos en las Micro, Pequeñas y Medianas Empresas (MiPyMEs)", "audio": "@type": "AudioObject", "contentUrl": "https://defrag.mx/podcasts/bytetrax/bytetrax_s06e10.mp3", "encodingFormat": "audio/mpeg" , "publication": "@type": "PublicationEvent", "startDate": "2024-04-18T11:30:00-06:00" , "creator": "@type": "Person", "name": "El xGeek"

En este episodio de ByteTrax, nos adentramos en el fascinante universo de la ciberseguridad enfocándonos en las Micro, Pequeñas y Medianas Empresas (MiPyMEs). Acompáñanos en este viaje donde exploraremos la importancia crucial de proteger a estas empresas, piezas fundamentales del entramado económico, de los peligros digitales.

Vulnerabilidad en la Era Digital

Las MiPyMEs, a pesar de su tamaño, se encuentran en el punto de mira de los ciberdelincuentes. Descubre por qué estas empresas son blancos atractivos y cómo suelen ser víctimas de ataques maliciosos debido a sus limitados recursos y conocimientos en seguridad cibernética.

Consecuencias de Ignorar la Ciberseguridad

Entérate de las devastadoras consecuencias que enfrentan las MiPyMEs después de sufrir un ciberataque. Desde pérdidas financieras hasta daños irreparables en la reputación, exploraremos cómo un solo incidente puede poner en peligro la supervivencia misma de estas empresas.

Protección y Prevención

Descubre las medidas proactivas que pueden tomar las MiPyMEs para fortalecer su postura de seguridad cibernética. Desde la implementación de software de seguridad actualizado hasta la capacitación de empleados en conciencia de seguridad, exploraremos cómo estas acciones pueden marcar la diferencia.

Colaboración y Solidaridad

Sumérgete en el poder de la colaboración entre las MiPyMEs y otras entidades en la industria para fortalecer la ciberseguridad en el ecosistema empresarial. Descubre cómo compartir información sobre amenazas y mejores prácticas puede ayudar a todas las partes a estar mejor preparadas para enfrentar los desafíos cibernéticos.

No te pierdas este emocionante episodio de ByteTrax con el xGeek, donde exploramos cómo las MiPyMEs pueden protegerse en el siempre cambiante mundo digital. ¡Da clic y fortalece tu postura de seguridad cibernética!

Escucha en Apple Podcasts

Listen on Spotify

Listen on Google Podcasts

Escucha en TuneIn

Te recomendamos escuchar los siguientes podcasts del equipo Defrag.mx:

ByteTrax – Micro, Pequeñas y Medianas Empresas: Blanco Perfecto de Ciberdelincuentes

Innovar para Transformar y estar Vigentes

ByteTrax – Ciberseguridad Residencial y Empresarial

No Eres Tú, Soy Yo.

Música Revisada • Olivia Rodrigo, Tyla, Kiyosumi, DJ Panther

Síguenos en:

Facebook: ENCOM Computadoras

#Podcast#ByteTrax#Ciberseguridad#Protección de Datos#MiPyMEs#Vulnerabilidades#Ciberataques#Medidas de seguridad

0 notes

Text

¿Cómo pasar los datos de tu viejo móvil al nuevo?

Es lo más normal cambiarse de móvil, muchas de las ocasiones no lo hacemos por pereza de pasar los datos del viejo al nuevo, pero realmente es muy sencillo… Hay varias formas de transferir datos de tu viejo móvil a uno nuevo, dependiendo de los dispositivos que tengas y de tus preferencias. Si no te aclaras y vives en Alcoy o alrededores, no dudes en contratar nuestro servicio de manitas…

View On WordPress

0 notes

Text

Descubre el Flipper Zero: Tu Aliado en Seguridad y Hacking Ético

Descubre el Flipper Zero: Tu Aliado en Seguridad y Hacking Ético. Con capacidades de auditoría, emulación, y control, potencia tus habilidades y protege tus sistemas. Mantén actualizado y únete a la comunidad. ¡Explora un mundo de seguridad informática!

En un mundo digitalizado donde la seguridad de la información es crucial, contar con herramientas confiables se vuelve imprescindible. En este artículo, exploraremos el Flipper Zero, un dispositivo multifuncional que no solo brinda seguridad, sino que también potencia tus habilidades en hacking ético y te ofrece una gama de utilidades que te sorprenderán.

¿Qué es el Flipper Zero? El Flipper Zero…

View On WordPress

#Actualizaciones de firmware#Análisis de sistemas#Auditoría de seguridad#Automatización doméstica#Ética hacker#Bluetooth#Captura de señales#Comunidad de usuarios#Control remoto#Desarrollo de software#Explotación responsable#Flipper Zero#Foros en línea#Hacking ético#Infrarrojos#IoT#Privacidad#Programación#Protección cibernética#Protección de datos#Pruebas de penetración#Radiofrecuencia#Redes inalámbricas#Seguridad Digital#Seguridad en redes#Seguridad informática#Tarjetas NFC#Tarjetas RFID#Tecnología#Vulnerabilidades

0 notes

Text

Bee Drive: tu nuevo centro de copia de seguridad personal

Bee Drive llega a MacOS para convertirse en tu nuevo centro de copia de seguridad personal

Tanto si trabajas en una oficina, o en la calle… o ambas a la vez… el almacenamiento de datos se ha convertido en una necesidad para todos. Ya sea para guardar proyectos escolares o de trabajo, o las fotos de las vacaciones, siempre necesitamos una solución fiable y segura para almacenar nuestros archivos. Es por eso que Synology ha lanzado su nuevo dispositivo de copia de seguridad, BeeDrive.…

View On WordPress

0 notes

Text

Ciberseguridad: Empleos en Auge del Sector Tech

La ciberseguridad ha experimentado un crecimiento significativo en los últimos años, convirtiéndose en uno de los sectores más demandados en el ámbito laboral. Con el avance de la tecnología y el aumento de los ataques cibernéticos, las empresas están reconociendo la importancia de proteger sus datos y sistemas. Esto ha generado una alta demanda de profesionales capacitados en ciberseguridad,…

View On WordPress

#ciberseguridad carreras#ciberseguridad empleo#empleos en seguridad informática#especialización en seguridad cibernética#ofertas de trabajo en seguridad de ti#oportunidades laborales en ciberseguridad#profesiones en ciberseguridad#seguridad en redes y empleo#trabajos en seguridad de datos#vacantes en ciberseguridad

0 notes

Text

#Privacidad digital#Proteger datos en línea#Contraseñas seguras#Redes sociales#Protección de datos#Privacidad en Internet#Seguridad en línea#Consejos de privacidad#PrivacidadDigital#SeguridadEnLínea#ProtegeTusSecretos#ContraseñasFuertes#RedesSociales#ProtecciónDeDatos#PrivacidadEnInternet#ConsejosDePrivacidad#Ciberseguridad#DatosPersonales

0 notes

Text

Nuevas herramientas de Google para proteger tu privacidad en las búsquedas

Hacer que desaparezcan tus datos personales de los resultados de búsqueda de Google está volviéndose más fácil. El año pasado, Google lanzó su herramienta “Resultados sobre ti” que permite a los usuarios supervisar qué detalles personales sobre ellos aparecen en una búsqueda de Google. La herramienta facilita la solicitud de eliminación de cierta “información personal”, como tu dirección de…

View On WordPress

#consentimiento#contactos#datos personales#eliminación#Google#herramientas#imágenes explícitas#información personal#Privacidad#resultados de búsqueda#seguridad#tablero#TeleRealRD

0 notes

Text

04/12/2020

El pasado 30 de noviembre, se conmemoró el Día Internacional de la Seguridad de la Información, una jornada que tiene como objetivo la concientización y promoción de buenas prácticas en materia de protección de los datos y uso de las tecnologías de la información. Importante en un contexto determinado por un flujo masivo de la información y una economía cada vez más digital, que ha generado un nuevo paradigma en el valor de los datos.

#Blanca Lilia Ibarra#BLIC#INAI#Seguridad de la Información#Ciberseguridad#PDP#Protección de Datos Personales

0 notes

Text

Cómo cerrar sesión en Twitter

Cómo cerrar sesión en Twitter: Te guiaremos paso a paso en este breve pero contundente tutorial.

Todo lo que debes saber sobre cerrar sesión en Twitter

Considerando dispositivos y aspectos de seguridad, también te hablaremos sobre problemas al intentar hacerlo y que posibles soluciones existen.

a. En la versión de escritorio:

Paso 1: Abre tu navegador web y ve a la página de Twitter:…

View On WordPress

#Cerrar sesión#Configuración y privacidad#datos personales#dispositivos de confianza#dispositivos públicos#medidas de seguridad#posibles soluciones#proteger tu cuenta#redes Wi-Fi abiertas#ventana emergente

0 notes

Text

Conversatorio Samsung Knox Vault: Protege tu dispositivo y tus datos

View On WordPress

#Conversatorio#Dispositivos Galaxy#Panamá#Plataforma de Seguridad#Protección de Datos#Protección de Dispositivos#Samsung#Samsung Knox Vault

0 notes

Text

Ejemplo sencillo de cómo conectar un formulario a una base de datos y enviar un correo electrónico con los mismos datos utilizando PHP

Primero, asumiendo que ya tienes una base de datos MySQL creada, debemos establecer la conexión a la misma:

// datos de conexión a la base de datos

$servername = "localhost";

$username = "usuario";

$password = "contraseña";

$dbname = "nombre_de_la_base_de_datos";

// establecer conexión

$conn = new mysqli($servername, $username, $password, $dbname);

// comprobar conexión

if…

View On WordPress

#base de datos#campos#conexión#consulta#correo electrónico.#datos#formulario#html#insertar#inyección#limpieza#método#PHP#POST#seguridad#servidor#SQL#validación#web

1 note

·

View note

Text

Asegurando Tu Privacidad en Línea con Tail OS: Descubre Cómo Draft Design Web Puede Ayudarte

Protege tu identidad digital y navega de forma segura con Tail OS. En nuestro último artículo, te guiamos a través de la instalación y uso de esta poderosa herramienta de privacidad. Descubre cómo Draft Design Web puede ayudarte.

En el mundo digital actual, la privacidad en línea se ha convertido en una preocupación cada vez más apremiante. Con la creciente cantidad de amenazas cibernéticas y la monitorización constante, es esencial tomar medidas para salvaguardar tu identidad y actividad en la web. Una herramienta destacada en este ámbito es Tail OS, un sistema operativo centrado en la privacidad que puede ser la clave…

View On WordPress

#Amnesic Incognito Live System#Anonimato en línea#Datos en línea#diseño web#diseño web Pamplona#Dispositivo de arranque#Draft#Draft Design Web#DVD#Emprendimiento en línea#Estrategia de seguridad#Freelancer#Herramientas de privacidad#Identidad digital#Instalación de Tail OS#Internet seguro#Ivan Vázquez#Linux#Marketing digital.#Navegación segura#Privacidad digital#Privacidad en línea#Programación#Protección de datos#Protección en línea#Red Tor#Redes de telecomunicaciones#seguridad cibernética#Seguridad Digital#Sistema operativo

0 notes

Text

Hoy es el Día Internacional de la Protección de Datos

Hoy es el día en que celebramos la protección de nuestros datos personales. Es importante ser conscientes De cómo y con quién compartimos información.No compartas tus contraseñas o información financiera con desconocidos o sitios web sospechosos, mantén tus dispositivos seguros con contraseñas fuertes y actualiza tus programas de seguridad regularmente.

View this post on Instagram A post shared…

View On WordPress

0 notes