#edr

Text

Somebody's Watching Me Drive? Oh No, Is My Vehicle Spying on Me? 🕵🏽♂️

Somebody's Watching Me Drive? Oh No, Is My Vehicle Spying on Me? 🕵🏽♂️

#Computerization #EventDataRecorder #Technology

Image Credit: Zanyar Ibrahim

Surprise, surprise, surprise! I had no idea my vehicle was equipped with a black box, formerly known as an Event Data Recorder (EDR). Airplanes aren’t alone with those trusty black boxes because it is estimated that 96% of new cars sold in the United States have these data recorders installed in their vehicles. If you purchased a new vehicle in the past ten years,…

View On WordPress

0 notes

Text

Vittoria se torna o parceiro principal do Campeonato Mundial de MTB 2024 e 2025

A Vittoria torna-se parceira principal do Campeonato Mundial de Mountain Bike UCI em 2024 e 2025, reforçando seu compromisso

View On WordPress

0 notes

Text

What Huntress Services are Right for Your Business?

New Post has been published on https://www.aheliotech.com/blog/what-huntress-services-are-right-for-your-business/

What Huntress Services are Right for Your Business?

Huntress is a proactive threat detection and response platform that provides enhanced detection through advanced process analysis, persistent foothold scanning, external recon and ransomware canaries to provide your business multiple layers of protection. This tool will automatically detect and isolate cyber-attacks on your servers and workstations. Unlike traditional anti-virus products that rely on signatures and patterns to identify malware, Huntress uses advanced behavioral analysis and machine learning to uncover hidden threats that are sometimes missed by other tools.

AhelioTech strongly recommends the following Huntress Products:

Huntress EDR & MDR Software

Huntress Microsoft 365 MDR Solution

Huntress Curricula Phishing Solution

Huntress EDR & MDR Software

Huntress provides more than just an anti-virus protection; it also offers a powerful suite of endpoint protection, detection and response capabilities. EDR and MDR is not an “either/or” choice. They are both important for enhancing cybersecurity, but they have different core focuses and solve security challenges in different ways. EDR is a tool that is deployed to protect a particular endpoint, while MDR is a service that provides security monitoring and management across an organization’s entire IT environment.

Huntress’s Endpoint Detection and Response (EDR) solution provides advanced protection for endpoints, such as laptops, desktops and mobile devices. EDR solutions collect and analyze data from endpoints to detect and respond to potential threats, such as malware, ransomware or unauthorized access.

Huntress’s Managed Detection and Response (MDR) is a valuable service that provides comprehensive security monitoring and management for an organization’s entire IT environment. MDR services use various tools and technologies, including EDR solutions, to detect and respond to cyberattacks 24/7. Some key benefits of MDR services are 24/365 monitoring, managed response, threat hunting and threat intelligence.

Why is Huntress’s EDR and MDR Solution Important for Your Organization?

Meets increasing cybersecurity and cyber liability insurance requirements.

Provides greater endpoint visibility.

Identifies enhanced threat intelligence.

Provides near real-time forensics to identify actively exploited systems.

Mapping of malicious and suspicious processes.

Provides persistent foothold monitoring and remediation.

Offers around the clock active threat hunting.

Provides access to monthly reporting and security overview.

Huntress Microsoft 365 MDR Solution

Business Email Compromise (BEC) is a growing threat to businesses of all sizes. BEC attacks involve fraudulent emails to trick individuals into sending money or sensitive information to threat actors. These attacks can be highly convincing and difficult to detect, often suggesting urgency and involving impersonating a trusted contact or using compromised credentials to gain access to sensitive data.

Huntress MDR for Microsoft 365 leverages automated detectors and human analysts to monitor and respond to critical security threats such as unauthorized access, email tampering and privilege escalation in Microsoft 365 cloud environments.

MDR for Microsoft 365 continuously monitors for indications and behaviors of a BEC attack such as a user logging in from a suspicious location or a malicious email forwarding rule. The Huntress Security Operations Center (SOC) reviews any detections, instantly isolating any compromised users and supplies a semi-automated remediation plan for further necessary actions.

These attacks change every day and grow in sophistication. The 365 MDR Solution offers another layer of protection for users and the organization.

Huntress Curricula Phishing Solution

The best and most sophisticated cybersecurity technologies today are being rendered useless by one simple thing: employees. Unlike other IT services, security is not something you can set and forget. It requires constant vigilance, monitoring and training. Everyday users need to play an active role as you strengthen your defenses.

What are the Benefits of the Huntress Curricula Phishing Solution?

Easily customize, deliver and report on phishing programs that train employees and help build trust.

Provide detailed reporting that is easy to generate and share, working through audit or compliance needs.

Includes Huntress Security Awareness Training which keeps your employees ahead of the curve by teaching them about the specific tactics’ attackers are using when targeting your organization.

Security Awareness Training (SAT) delivers a powerful—and fun—combination of episodes, assessments, simulations and reports to help employees become more cyber savvy in the fight against bad actors.

Depending on the needs of your organization, any or all of these tools will enhance your cybersecurity culture.

Contact AhelioTech Today to Determine Which Huntress Product is Right for Your Company!

0 notes

Text

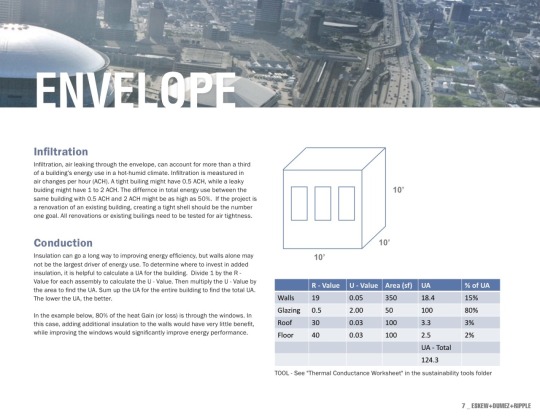

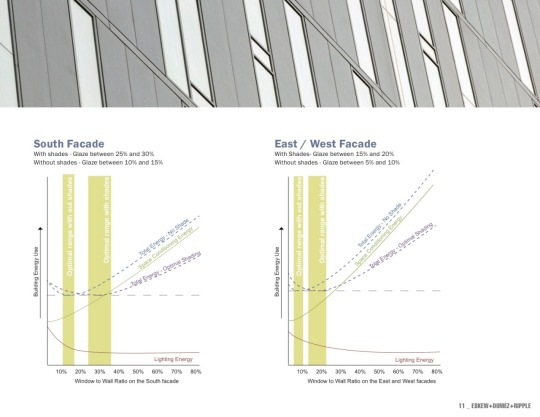

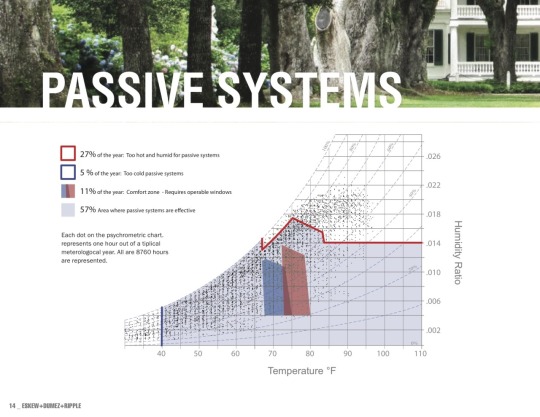

BOOK OF FUNDAMENTALS

rom the local architecture firm EDR - a very good collection of fundamental issues about planning and building in the climate of New Orleans:

_ik

0 notes

Text

Siber Sigortaya Başvurmak İçin EDR Neden Önemli?

Fidye yazılımı saldırıları daha yaygın ve maliyetli hale geldikçe, sigorta şirketleri siber sigorta poliçesi isteyen işletmelere giderek daha katı şartlar daya...

0 notes

Text

EDR2023 #6: Loudenvielle, resultados

Vaya varios días movidos, con Enduro y DH juntos, cambios de programa de última hora y mil historias más, hay contenido de sobra y más con lo que ocurrió con la cancelación de la final juniors en la carrera de DH, pero eso para otra entrada, en esta se habla de enduro.

Ya debes estar al tanto de los resultados de la EDR el viernes pasado, sí viernes. El evento de enduro fue uno de los que sufrió…

View On WordPress

0 notes

Text

We are just gonna let this one sit, aren't we?

#sorry#it was the first thing i noticed#yehaw#edr#dutch van der linde#mtap#mtas#my time at sandrock#red dead redemption 2

39 notes

·

View notes

Text

Proteggi la tua azienda: Antivirus vs. Servizio SOC con EDR e Next Generation Antivirus (NGA)

Estimated reading time: 5 minutes

La sicurezza informatica è diventata cruciale per le aziende di tutte le dimensioni e settori. La crescente complessità delle minacce informatiche ha reso necessario l'uso di strumenti e servizi sempre più avanzati per proteggere le reti e i dispositivi. In questo articolo, esamineremo le differenze tra un software antivirus tradizionale e un servizio di Security Operations Center (SOC) con Endpoint Detection and Response (EDR) che include anche un Next Generation Antivirus (NGA). Scopriremo come questi due approcci si differenziano e come il servizio di SOCaaS della Secure Online Desktop possa aumentare la sicurezza aziendale.

Antivirus: la protezione di base

Funzionamento degli antivirus

Un antivirus è un software progettato per proteggere il tuo computer o dispositivo dalle minacce informatiche come virus, malware, spywarex e altre forme di software dannoso. Gli antivirus funzionano principalmente attraverso la scansione dei file sul tuo sistema, confrontando ciascun file con una vasta banca dati di firme digitali conosciute associata a malware noto. Se viene rilevata una corrispondenza, l'antivirus può bloccare o mettere in quarantena il file per impedirne l'esecuzione.

Limiti degli antivirus (tradizionali)

Gli antivirus tradizionali offrono una protezione di base e sono generalmente efficaci nel rilevare e bloccare le minacce più comuni e note. Tuttavia, presentano alcuni limiti:

- Reattività: gli antivirus si basano su firme digitali per identificare i malware, il che significa che sono efficaci solo contro minacce già note. Nuovi malware o varianti di malware esistenti possono eludere la rilevazione.

- Mancanza di difesa contro attacchi avanzati: gli antivirus non sono progettati per difendere contro attacchi complessi e mirati, come quelli perpetrati da hacker esperti o gruppi di cyber-criminalità organizzata.

- Rilevazione basata solo su firme: gli antivirus non sono in grado di rilevare comportamenti sospetti o anomalie nel sistema, il che limita la loro capacità di identificare e bloccare minacce emergenti e sofisticate.

Servizio SOC con EDR e Next Generation Antivirus: protezione avanzata

Cos'è un servizio SOC?

Un Security Operations Center (SOC) è un centro di comando centralizzato responsabile della sicurezza informatica di un'organizzazione. Un SOC monitora continuamente le reti, i dispositivi e i sistemi per identificare e rispondere alle minacce informatiche. Un servizio SOC può essere interno o esterno all'organizzazione, come nel caso del SOC-as-a-Service (SOCaaS), in cui un fornitore esterno fornisce servizi di sicurezza gestiti.

Endpoint Detection and Response (EDR)

L'EDR è una tecnologia di sicurezza che monitora e analizza i dati provenienti dai dispositivi endpoint (come computer, laptop e dispositivi mobili) per rilevare, prevenire e rispondere ad attacchi informatici. A differenza degli antivirus, l'EDR si basa su tecniche di analisi comportamentale e machine learning per identificare minacce conosciute e sconosciute.

Next Generation Antivirus (NGA)

Un Next Generation Antivirus (NGA) è un'evoluzione degli antivirus tradizionali, progettato per fornire una protezione più completa e avanzata contro le minacce informatiche. Un NGA combina le funzionalità di rilevazione basate su firme degli antivirus tradizionali con tecniche avanzate come sandboxing, machine learning e analisi comportamentale per identificare e bloccare una vasta gamma di minacce, incluse quelle sconosciute o in evoluzione.

Differenze tra antivirus e servizio SOC con EDR e NGA

- Copertura delle minacce: mentre gli antivirus offrono una protezione di base contro minacce note, un servizio SOC con EDR e NGA fornisce una copertura più ampia e avanzata, incluso il rilevamento di minacce sconosciute o in evoluzione.

- Analisi comportamentale: a differenza degli antivirus, che si basano principalmente sulla rilevazione basata su firme, un servizio SOC con EDR e NGA utilizza l'analisi comportamentale per identificare attività sospette o anomale nel sistema.

- Proattività: mentre gli antivirus sono generalmente reattivi, un servizio SOC con EDR e NGA è proattivo, monitorando continuamente le reti e i dispositivi per identificare e prevenire gli attacchi prima che possano causare danni.

- Sicurezza gestita: un servizio SOC offre un approccio gestito alla sicurezza, con esperti dedicati che monitorano, analizzano e rispondono alle minacce 24/7. Gli antivirus, invece, richiedono che l'utente finale mantenga aggiornato il software e intervenga manualmente in caso di problemi.

- Risposta agli incidenti: un servizio SOC con EDR è progettato per rispondere rapidamente agli incidenti di sicurezza, limitando i danni e riducendo il tempo di recupero. Gli antivirus, d'altra parte, offrono una protezione più limitata in caso di attacchi avanzati o mirati.

Come il servizio di SOCaaS della Secure Online Desktop aumenta la sicurezza aziendale

Il servizio di SOCaaS della Secure Online Desktop offre un livello avanzato di protezione per le aziende di tutte le dimensioni. Ecco alcuni dei principali benefici di questo servizio:

- Protezione completa: il servizio SOCaaS combina le funzionalità di EDR e NGA per offrire una protezione completa contro una vasta gamma di minacce informatiche, incluse quelle sconosciute o in evoluzione.

- Monitoraggio 24/7: il servizio SOCaaS monitora costantemente le reti e i dispositivi per identificare e prevenire gli attacchi prima che possano causare danni.

- Risposta rapida agli incidenti: il servizio SOCaaS è progettato per rispondere rapidamente agli incidenti di sicurezza, limitando i danni e riducendo il tempo di recupero.

- Esperti di sicurezza dedicati: il servizio SOCaaS offre accesso a esperti di sicurezza dedicati che monitorano, analizzano e rispondono alle minacce 24/7.

- Sicurezza scalabile: il servizio SOCaaS è scalabile per soddisfare le esigenze di sicurezza in continua evoluzione delle aziende, garantendo che siano sempre protette dalle minacce emergenti.

In conclusione, un servizio SOC con EDR e NGA offre una protezione avanzata e completa rispetto agli antivirus tradizionali, proteggendo le aziende da una vasta gamma di minacce informatiche. Il servizio di SOCaaS della Secure Online Desktop rappresenta una soluzione ideale per aumentare la sicurezza aziendale, offrendo monitoraggio 24/7, risposta rapida agli incidenti e accesso a esperti di sicurezza dedicati.

- EDR (Endpoint Detection and Response)

- Differenza tra un SOC con NGS (Next Generation SIEM) e un SOC con EDR (Endpoint Detection and Response): Quale soluzione è la migliore per proteggere la tua azienda dalle minacce informatiche?

- Next Generation SIEM: a che punto siamo

- MDR, EDR o NGS: Scegli la soluzione di sicurezza informatica perfetta per la tua azienda!

Read the full article

0 notes

Text

EDR security, or Endpoint Detection and Response security, is a cybersecurity approach and technology that focuses on protecting and securing endpoints, such as computers, laptops, servers, and mobile devices, from various threats and malicious activities. EDR security solutions are designed to detect, analyze, and respond to security incidents and potential breaches at the endpoint level.

The primary objective of EDR security is to enhance visibility into endpoint activities, detect advanced threats, and enable rapid response and remediation. Here are some key aspects of EDR security:

Endpoint Monitoring: EDR security solutions continuously monitor endpoint activities, including processes, network connections, file operations, and user behavior. This real-time monitoring allows for the early detection of malicious activities and anomalies.

Threat Detection and Prevention: EDR security utilizes advanced detection techniques, including behavioral analysis, machine learning, and threat intelligence, to identify and block various types of threats. These threats can include malware, ransomware, advanced persistent threats (APTs), fileless attacks, and insider threats.

Incident Response: EDR security solutions provide incident response capabilities, allowing security teams to investigate and respond to security incidents promptly. They offer features such as containment, isolation, and remediation to mitigate the impact of an incident and prevent further compromise.

Forensic Analysis: EDR security solutions capture and store endpoint activity data, which can be invaluable for forensic analysis after a security incident. This data can help determine the root cause of an incident, track the attacker's movements, and aid in strengthening overall security defenses.

Threat Hunting: EDR security platforms often include threat hunting capabilities, enabling proactive searching for advanced threats and indicators of compromise within the network. Threat hunting helps uncover hidden threats that may evade traditional security measures.

Endpoint Protection: EDR security solutions may incorporate endpoint protection technologies such as antivirus, anti-malware, host-based firewalls, and vulnerability management. These additional layers of protection help prevent and block known threats from compromising endpoints.

EDR security plays a crucial role in securing endpoints and defending against sophisticated cyber threats. By focusing on endpoint visibility, detection, and response, EDR security solutions provide organizations with improved threat prevention, faster incident response, and enhanced overall cybersecurity posture.

0 notes

Text

0 notes

Text

EDR2023 #6: Loudenvielle, Francia

Tras 2 meses de parón vuelve la Copa del Mundo de Enduro, la EDR (aún se hace raro no llamarla EWS tras tantos años). Esta vez la carrera vuelve a la localidad de Loundenvielle en Francia, muy cerca de al frontera española en los Pirineos. Muchos españoles de hecho estarán por allí. La carrera iba a ser el sábado pero han cambiado todo el programa por una previsión de tormenta y la carrera será…

View On WordPress

#edbullmediahouse#eddie masters#EDR#enduro#ews#francia#jack moir#loundenvielle#moimoitv#previa#video#Videos

0 notes

Text

Evil Dead Rise (2023) dir; Lee Cronin

#evil dead#evil dead rise#edr#evil dead movies#evil dead rise gifs#evil dead gifs#evil dead rise gif#evil dead gif#gif#gifs#lee cronin#horror#horror gifs#iloverydal#thriller#thriller gifs#horror gif

3 notes

·

View notes

Text

Evil Dead Rise (2023)

#evil dead rise#evil dead#edr#evil dead rise spoilers#kind of#alyssa sutherland#morgan davies#lily sullivan#gabrielle echols#lee cronin#sam raimi#bruce campbell#the evil dead#lilo and stitch

881 notes

·

View notes

Text

MDR, EDR o NGS: Scegli la soluzione di sicurezza informatica perfetta per la tua azienda!

Estimated reading time: 5 minutes

Le minacce informatiche sono in costante evoluzione e diventano sempre più sofisticate. La protezione delle risorse aziendali è ormai una priorità per qualsiasi organizzazione. In questo contesto, è fondamentale scegliere la soluzione di sicurezza più adatta alle esigenze della propria azienda. In questo articolo, esamineremo tre soluzioni di sicurezza informatica di tendenza: MDR (Managed Detection and Response), EDR (Endpoint Detection and Response) e NGS (Next-Generation SIEM). Analizzeremo i vantaggi e gli svantaggi di ogni soluzione e ti aiuteremo a decidere quale sia la più adatta per la tua azienda.

Cos'è MDR (Managed Detection and Response)?

MDR è un servizio di sicurezza informatica gestito che combina tecnologia avanzata di rilevazione delle minacce e risposta agli incidenti con l'expertise di un team di professionisti della sicurezza. L'obiettivo principale di MDR è identificare e contenere le minacce informatiche in modo proattivo, riducendo il tempo di esposizione e il rischio di danni.

Vantaggi dell'MDR

- Esperti di sicurezza dedicati: Con MDR, la tua azienda beneficia dell'esperienza di un team di esperti che monitorano costantemente le risorse aziendali, rilevando e rispondendo alle minacce in tempo reale.

- Tecnologia avanzata: MDR utilizza tecnologie all'avanguardia, come l'analisi del comportamento degli utenti e l'intelligenza artificiale, per identificare attività sospette e prevenire attacchi informatici.

- Risposta rapida agli incidenti: In caso di incidente di sicurezza, il team MDR è in grado di intervenire rapidamente e contenere la minaccia, riducendo al minimo i danni e le interruzioni delle attività aziendali.

Svantaggi dell'MDR

- Costi elevati: MDR è una soluzione gestita e, pertanto, ha un costo maggiore rispetto alle soluzioni di sicurezza tradizionali.

- Dipendenza da fornitori esterni: L'efficacia di un servizio MDR dipende in gran parte dalla qualità del fornitore e dalla sua capacità di adattarsi all'evoluzione del panorama delle minacce.

Cos'è EDR (Endpoint Detection and Response)?

EDR è una soluzione di sicurezza informatica che si concentra sulla protezione degli endpoint, come computer, server e dispositivi mobili, da attacchi informatici. EDR rileva e analizza le minacce in tempo reale e fornisce strumenti per rispondere rapidamente agli incidenti.

Vantaggi dell'EDR

- Protezione degli endpoint: EDR offre una protezione completa degli endpoint aziendali, monitorando e analizzando costantemente le attività sospette.

- Integrazione con altre soluzioni di sicurezza: EDR può essere facilmente integrato con altre soluzioni di sicurezza, come firewall e sistemi di prevenzione delle intrusioni, per fornire una protezione completa delle risorse aziendali.

- Visibilità e controllo: EDR offre una visibilità completa delle attività degli endpoint e consente agli amministratori di sicurezza di intervenire rapidamente in caso di incidenti.

Svantaggi dell'EDR

- Complessità: EDR è una soluzione altamente tecnica che richiede una certa competenza per essere implementata e gestita correttamente.

- Falsi positivi: La rilevazione delle minacce basata su endpoint può generare falsi positivi, che richiedono tempo e risorse per essere investigati e risolti.

Cos'è NGS (Next-Generation SIEM)?

NGS (Next-Generation SIEM) è una soluzione di sicurezza informatica che combina le funzionalità di un sistema di gestione delle informazioni e degli eventi della sicurezza (SIEM) con tecnologie avanzate di analisi dei dati, di apprendimento automatico e di intelligenza artificiale.

NGS è progettato per analizzare grandi quantità di dati provenienti da diverse fonti, come log di sicurezza, dati di rete e dati degli utenti, per identificare comportamenti anomali, minacce e attività sospette sulla rete.

Inoltre, NGS può fornire funzionalità avanzate di correlazione degli eventi, identificazione delle minacce, analisi comportamentale degli utenti e risposta automatizzata alle minacce.

NGS è considerato un'evoluzione del tradizionale SIEM, poiché offre una maggiore precisione e flessibilità nell'identificazione e nella risposta alle minacce informatiche, migliorando la sicurezza complessiva della rete e riducendo al minimo i falsi positivi.

Vantaggi dell'NGS

- Innovazione: NGS sfrutta le tecnologie più recenti e avanzate per offrire una protezione più efficace contro le minacce informatiche emergenti.

- Proattività: Le soluzioni NGS sono progettate per identificare e prevenire gli attacchi informatici prima che possano causare danni.

- Adattabilità: Grazie all'uso di intelligenza artificiale e machine learning, le soluzioni NGS possono adattarsi rapidamente all'evoluzione del panorama delle minacce.

Svantaggi dell'NGS

- Costi: Le soluzioni NGS possono essere costose, soprattutto per le piccole e medie imprese.

- Complessità: Implementare e gestire soluzioni NGS può essere complicato e richiedere una conoscenza approfondita delle tecnologie di sicurezza informatica.

Quale soluzione è giusta per la tua azienda?

La scelta tra MDR, EDR e NGS dipende dalle esigenze specifiche della tua azienda e dalla tua strategia di sicurezza informatica. Ecco alcuni fattori da considerare nella scelta della soluzione più adatta:

- Dimensione dell'azienda: Le aziende più grandi possono avere maggiori risorse per investire in soluzioni di sicurezza avanzate come MDR o NGS. Le piccole e medie imprese potrebbero preferire EDR per la sua maggiore accessibilità e facilità di implementazione.

- Livello di competenza interna: Se la tua azienda dispone di un team di sicurezza esperto, potresti preferire soluzioni come EDR o NGS che richiedono una maggiore competenza tecnica. In caso contrario, un servizio MDR gestito potrebbe essere una scelta migliore.

- Tipo di risorse da proteggere: Se la tua azienda si basa principalmente su endpoint (come computer e dispositivi mobili), potresti optare per EDR. Se invece le tue risorse sono più eterogenee e richiedono una protezione più completa, MDR o NGS potrebbero essere più adatti.

Conclusioni

In conclusione, MDR, EDR e NGS offrono diversi vantaggi e svantaggi a seconda delle esigenze della tua azienda. Valuta attentamente le caratteristiche di ogni soluzione e il contesto della tua organizzazione per prendere la decisione più informata possibile.

- Differenza tra un SOC con NGS (Next Generation SIEM) e un SOC con EDR (Endpoint Detection and Response): Quale soluzione è la migliore per proteggere la tua azienda dalle minacce informatiche?

- EDR (Endpoint Detection and Response)

- Managed Detection and Response: un nuovo approccio preventivo

- Unificare la piattaforma per la threat detection

Read the full article

0 notes